Versions Compared

Key

- This line was added.

- This line was removed.

- Formatting was changed.

Indeed AM NPS RADIUS Extension (RADIUS Extension) представляет собой модуль расширения Microsoft Network Policy Server (NPS, входит в состав Windows Server) и позволяет реализовать для RADIUS-совместимых сервисов и приложений технологию двухфакторной аутентификации.

| Info | ||

|---|---|---|

| ||

Файлы для Indeed AM NPS Radius Extension расположены: indeed AM <Номер версии>\Indeed AM RADIUS Extension\<Номер версии>\

|

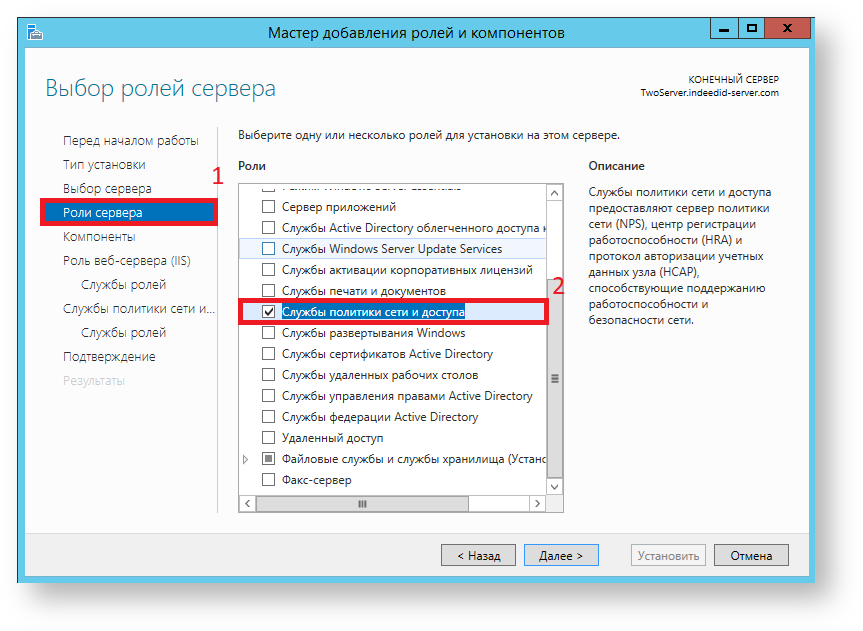

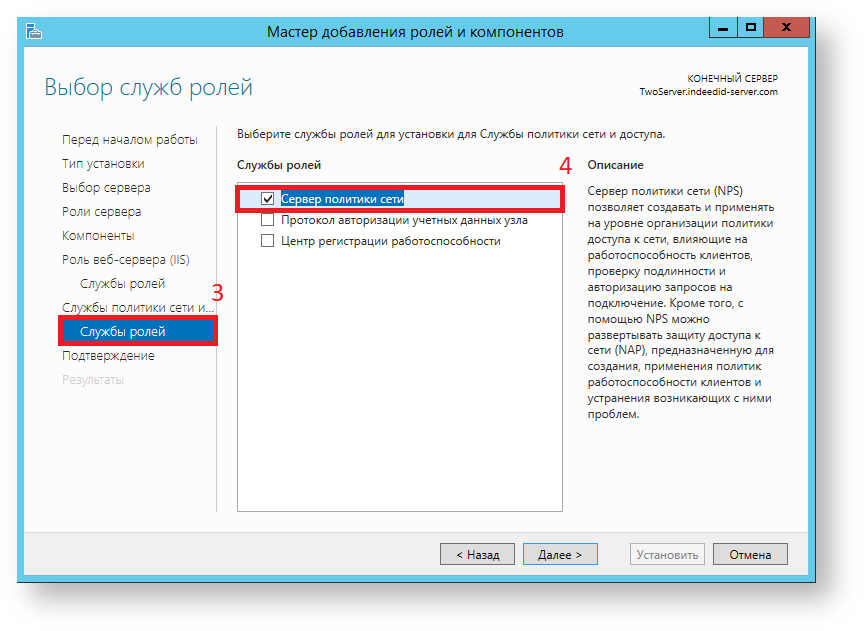

Установка Network Policy Server

.- Запустить Мастер добавления ролей и компонентов (Add Roles and Features Wizard).

- Из списка ролей выбираем роль Службы политики сети и доступа (Network Policy and Access Services), соглашаемся с установкой дополнительных компонентов.

- Из списка "Службы ролей" выбираем "Сервер политики сети (Network Policy Server)".

- В окне "Подтверждение установки компонентов" нажимаем "Установить".

Настройка NPS Сервера

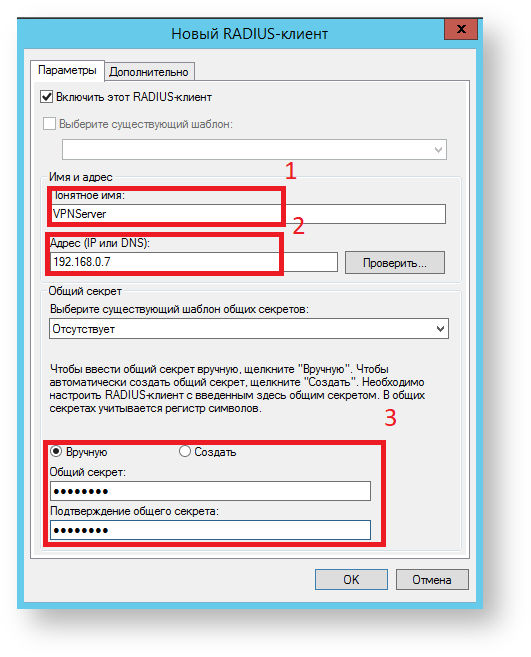

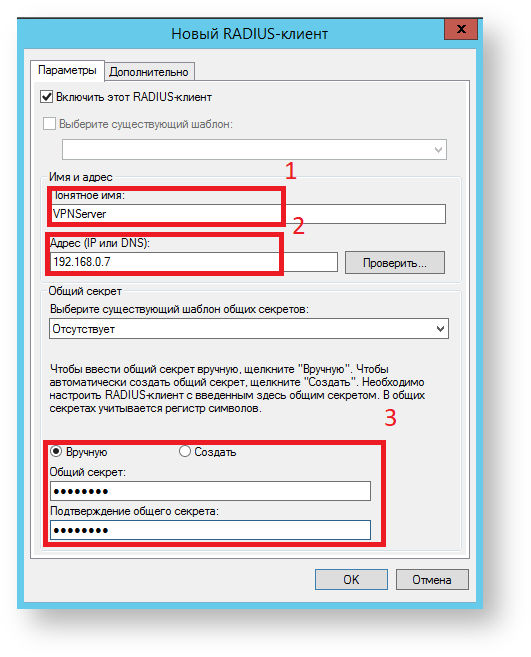

Добавление Radius-клиента

Запустить Запустите "Сервер сетевых политик".

Добавить в Добавьте в "RADIUS- Клиенты Ваш VPN сервер. (Правая кнопка мыши по RADIUS - Клиенты ->Новый документ)клиенты" необходимый VPN клиент. Для создания создания клиента нажмите правой кнопкой мыши по "RADIUS - Клиенты" и выберете "Новый документ".

Note title Информация При использовании проверки подлинности Chap необходимо, в параметрах учетной записи пользователя, включить "Хранить пароль, используя обратимое шифрование" и обновить пароль пользователю.

- Настроить нового В окне "Новый Radius-клиент" выполните настройку клиента.

- Добавить имя для нашего сервера VPN Добавьте произвольное понятное имя для добавляемого клиента (1).

- Указать Укажите IP адрес нашего сервера VPN (2).

Задать Задайте секретный ключ для соединения с сервером соединения (3).

Info title Информация Общий Необходимо указать секретный ключ задается на сервере и на клиенте при подключении.

Image Removed

Image Removed, который был создан на клиенте. Если подключение со стороны клиента ещё не было настроено, задайте произвольный ключ и запомните его. Данный ключ потребуется указать при настройке подключения со стороны клиента.

Image Added

Image Added

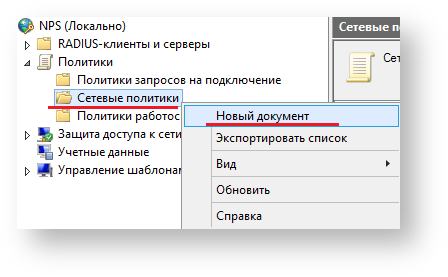

Добавление сетевой политики

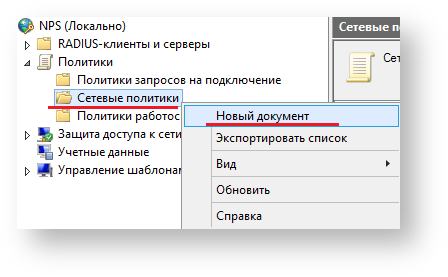

- Запустите "Сервер сетевых политик".

- Раскройте раздел "Политики".

- Нажмите правой кнопкой мыши по разделу "Сетевые политики" и выберете "Новый документ".

Image Added

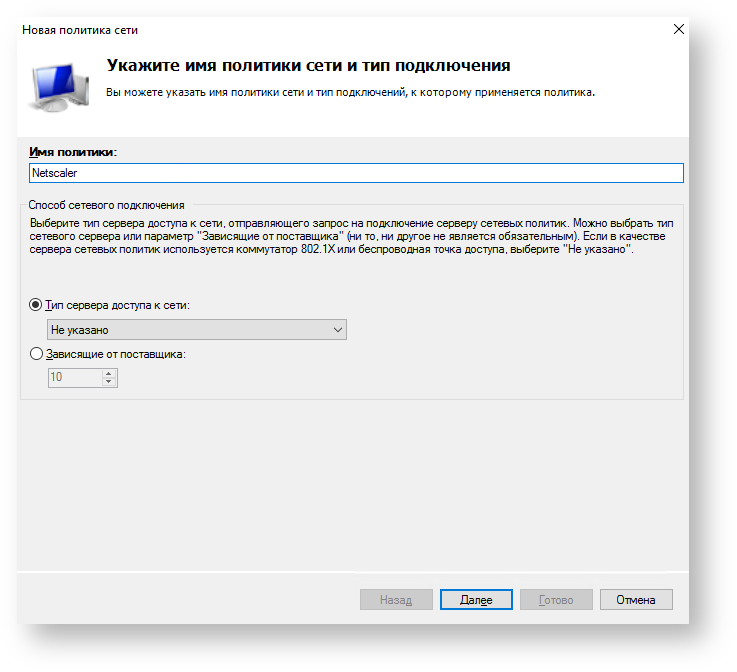

Image Added - В поле "Имя политики" укажите произвольное понятное имя для создаваемой политики и нажмите "Далее".

Image Added

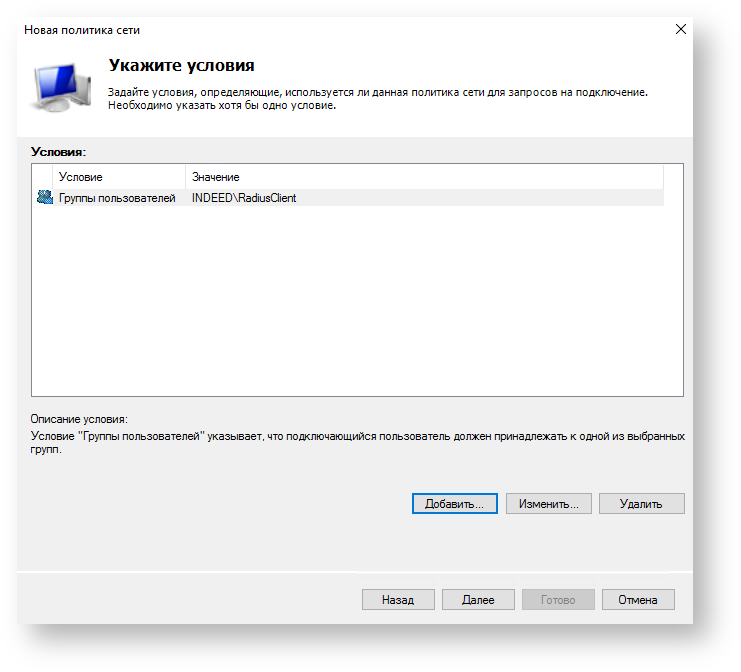

Image Added В окне "Укажите условия" добавьте необходимые условия, которые будут проверяться при подключении клиентов. Для добавления нажмите кнопку "Добавить..." и выберете необходимое условие. После добавления условия нажмите "Далее".

Info title Информация В качестве примера будет добавлено условие "Группы пользователей". При добавлении группы, потребуется указать имя группы пользователей из AD.

Image Added

Image Added- В окне "Укажите разрешения доступа" выберете "Доступ разрешен" и нажмите "Далее".

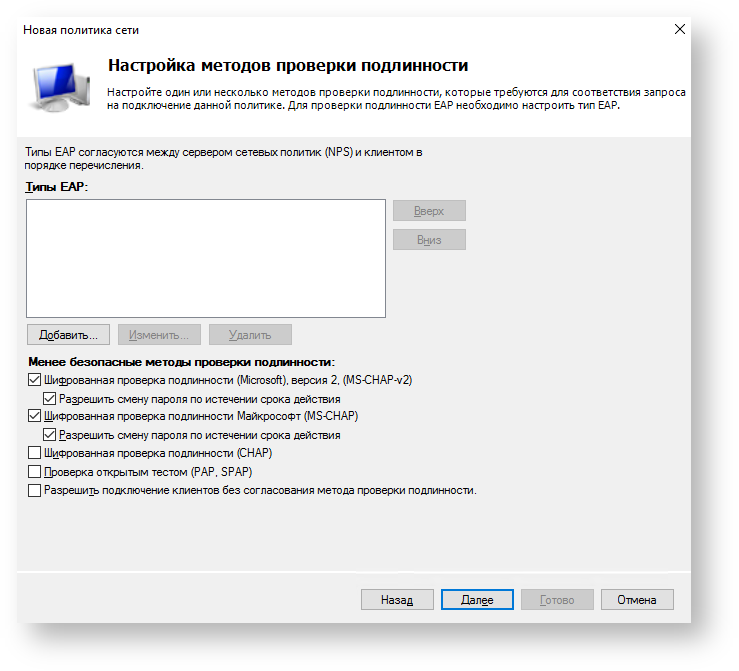

В окне "Настройка методов проверки подлинности" укажите методы проверки подлинности, которые настроены на клиенте, и нажмите "Далее".

Info title Информация Методы проверки подлинности со стороны Radius сервера и клиента должны совпадать, в противном случае возникнет ошибка аутентификация.

Image Added

Image Added- В окнах "Настройка ограничений" и "Настройка параметров" оставьте значения по умолчанию и нажмите "Далее".

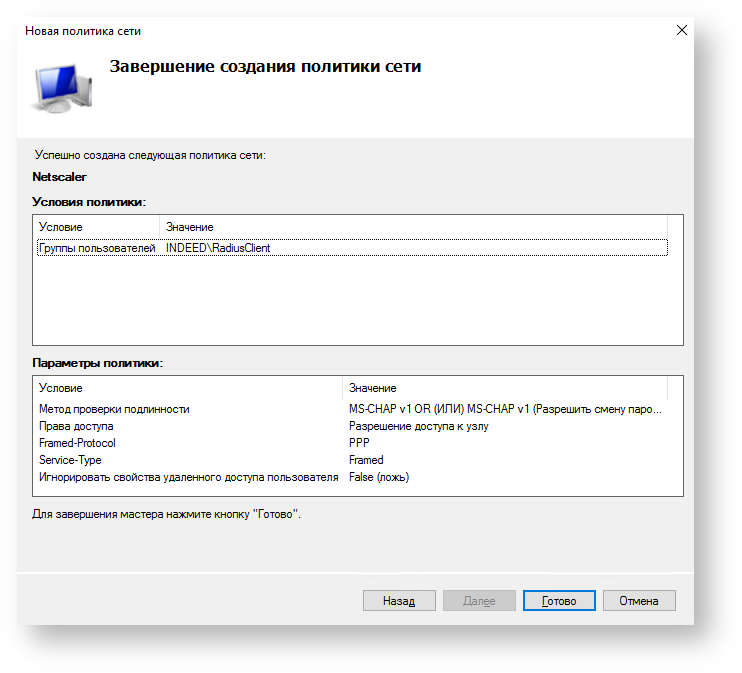

- В окне "Завершение создания политики сети" проверьте данные и нажмите "Готово".

Image AddedДобавьте сетевую политику для подключения Radius-клиентов.

Image AddedДобавьте сетевую политику для подключения Radius-клиентов.  Image Removed

Image Removed

Установка Indeed AM NPS RADIUS Extension

- Выполнить Выполните установку NPS RADIUS через запуск пакета для установки Indeed AM NPS Radius Extension.

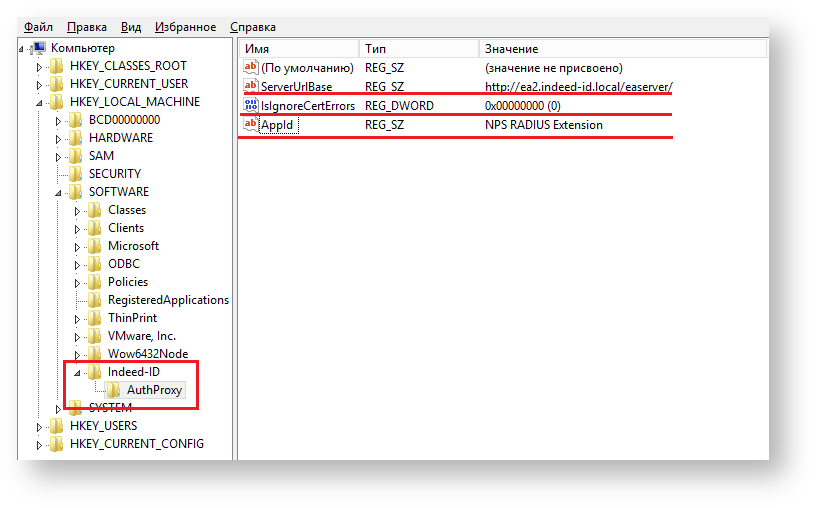

- В разделе HKEY_LOCAL_MACHINE\SOFTWARE\Indeed-ID\AuthProxy. Измените параметры:

Параметр ServerUrlBase. В значении для параметра укажите адрес вашего

сервера Indeed .

Note title Информация При использовании https соединения требуется выполнить установку клиентского сертификата на каждый сервер Indeed AM.

Параметр IsIgnoreCertErrors, указать значение 0 или 1.

Info title Информация Данный параметр предназначен для проверки сертификата сервера Indeed, при значении 1 происходит игнорирование ошибок сертификата.

Параметр AppId со значением NPS RADIUS Extension.

Настройка проброса атрибутов Radius

| Note | ||

|---|---|---|

| ||

Данная настройка является опциональной и выполняется только при необходимости проброса атрибутов Radius для клиента. |

| Info | ||

|---|---|---|

| ||

Данная настройка позволяет добавить атрибуты в ответ "Access-Accept", которые указаны в сетевой политике NPS сервера. |

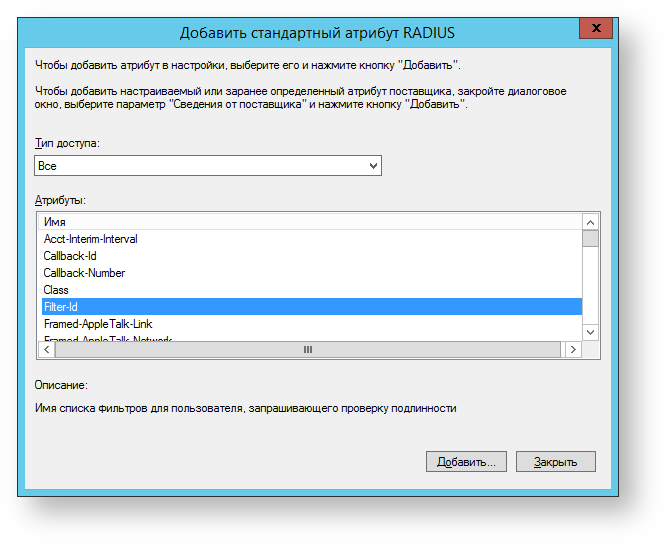

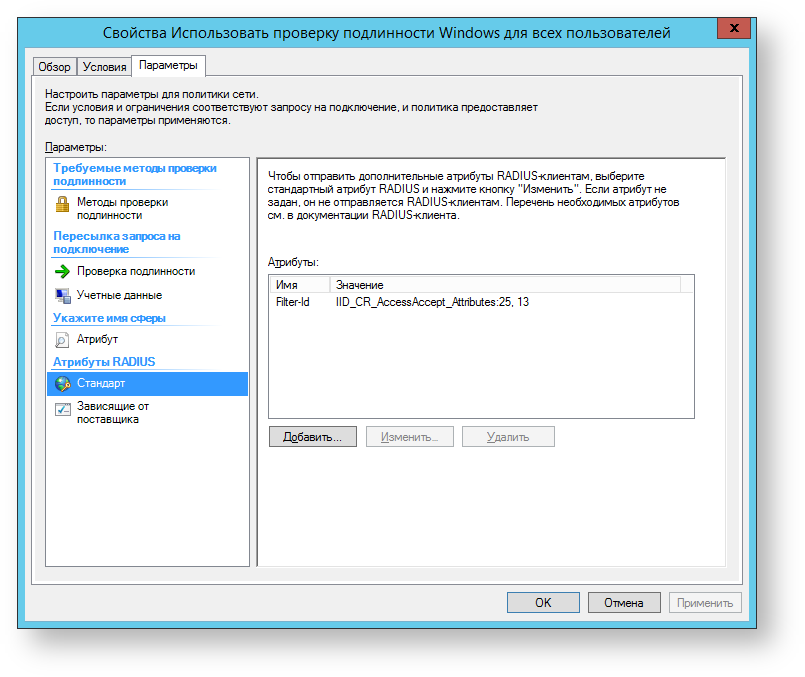

- Откройте "Политику запросов на подключение".

- Выберете имеющуюся или создайте новую политику и откройте вкладку "Параметры".

- Выберете параметр "Стандарт" и нажмите "Добавить".

- В окне "Добавить стандартный атрибут Radius" выберете "Filter-Id" и нажмите "Добавить".

В окне "Сведения об атрибуте" нажмите "Добавить". Убедитесь, что параметр "Формат ввода атрибута" - строковый, и введите строку формата: IID_CR_AccessAccept_Attributes:<id требуемого атрибута 1>, <id требуемого атрибута 1>

Info title Информация Если атрибутов несколько, то id атрибутов требуется указывать через запятую.

Code Block title Пример IID_CR_AccessAccept_Attributes:25, 13

- Закройте все окна и нажмите "Применить".

- Перезапустите службу NPS.

Настройка параметров доступа в политиках на сервере политики сети (NPS)

| Info | ||

|---|---|---|

| ||

Опциональная настройка. |

В политике на сервере NPS задаются параметры:

- Общая настройка способа входа

- Настройка способов входа для групп пользователей

Для настройки параметров доступа выполните следующие действия:

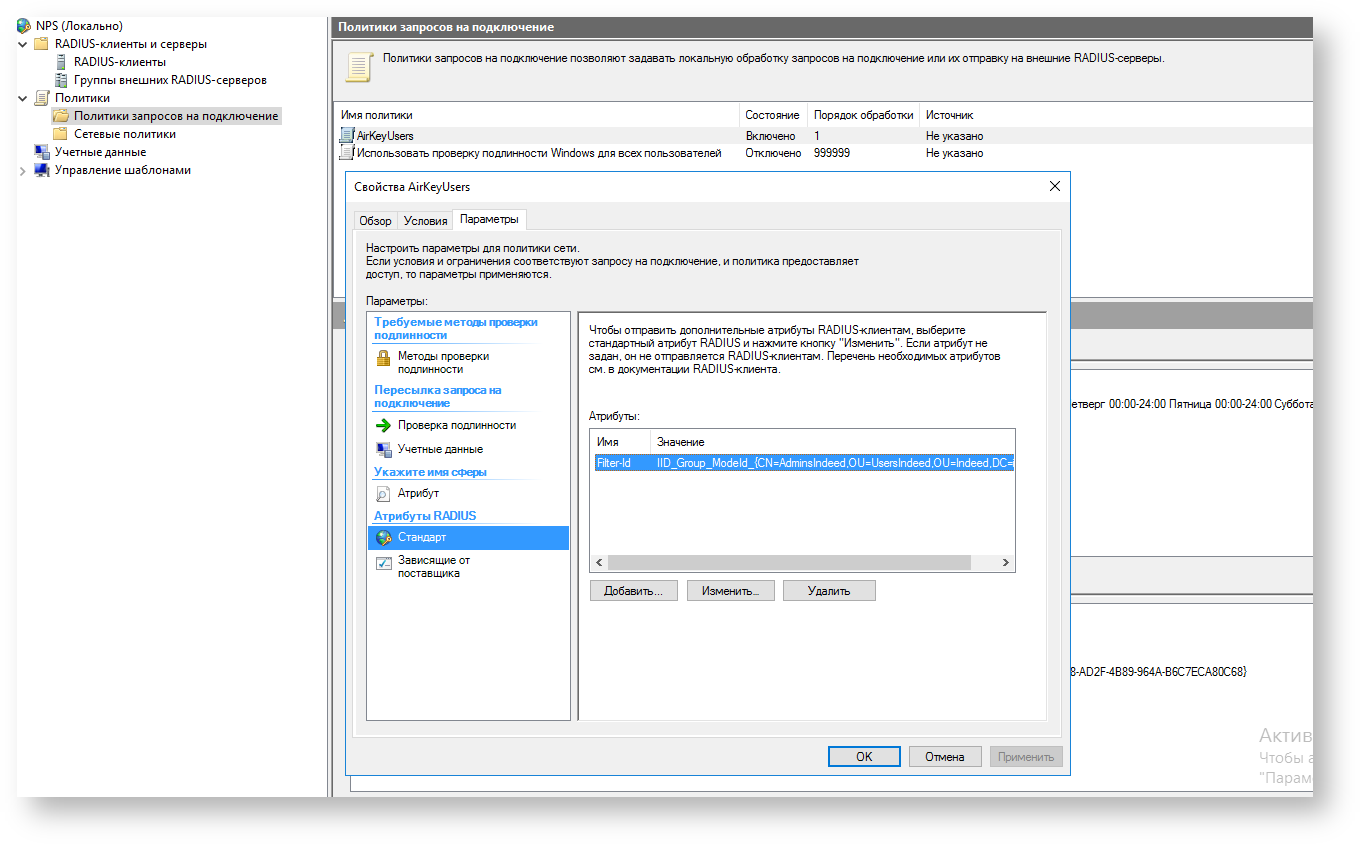

- На сервере сетевых политик (Network Policy Server, NPS) запустите консоль "Сервер политики сети (Network Policy Server)" и перейдите в раздел Политики (Policies) → Политики запросов на подключение (Connection Request Policies).

- Создайте новую политику или используйте имеющеюся и перейдите в её свойства.

- На вкладке "Параметры (Settings)" перейдите в раздел Атрибуты RADIUS (RADIUS Attributes) → Стандарт (Standard).

- Нажмите "Добавить... (Add..)", выберите атрибут "Filter-Id" и нажмите "Добавить... (Add...)".

В окне "Сведения об атрибуте (Attribute Information)" укажите необходимые значения, в соответствии с таблицей ниже.

Значение Описание ID_ModeId_{ProviderId} Общая настройка способа входа. Если указано, то пользователи (кроме тех, на которых распространяется действие настройки "Настройка способов

входа для групп пользователей") будут использовать указанный провайдер аутентификации Indeed в RADIUS-приложениях. Значение "ProviderId" уникально для каждого провайдера и перечислены в политике "Настройка способов входа для групп пользователей".

Пример значения атрибута с Indeed AM Software OTP Provider:

IID_ModeId_{B772829C-4076-482B-B9BD-53B55EA1A302}ID_Group_ModeId_{DN}_{ProviderId} Настройка способов входа для групп пользователей. Если задано, то пользователи указанной группы Active Directory будут использовать указанный провайдер Indeed AM для аутентификации в RADIUS приложениях.

Значение DN – различающееся имя группы (Distinguished Name).

При использовании кириллических символов в названиях групп на каждом Сервере политик сети (NPS) необходимо установить русский язык как язык для программ, не поддерживающих Юникод. Без данной настройки членам таких групп будет отказано в аутентификации Сервером политик сети.Пример значения с Indeed AM AirKey Provider:

IID_Group_ModeId_{CN=AdminsIndeed,OU=UsersIndeed,OU=Indeed,DC=indeed,DC=local}_{DEEF0CB8-AD2F-4B89-964A-B6C7ECA80C68} Image Added

Image Added- Для применения внесенных в политику изменений нажмите "Применить (Apply)".

- Перезапустите службу NPS.

Настройка политик

| Note | ||

|---|---|---|

| ||

Перед настройкой групповой политики необходимо добавить в список административных шаблонов шаблоны политик Indeed AM. Файлы шаблонов политик входят в состав дистрибутива и расположены в каталоге Misc. | ||

| Info | ||

| ||

Политики применяется к серверам с развернутой ролью NPS и позволяет изменять выполнить дополнительные настройки компонента. |

Настройки Challenge\Response

Позволяет задать таймаут сессии при использовании провайдера аутентификации, поддерживающего Challenge\Response.

Image Removed

Image Removed

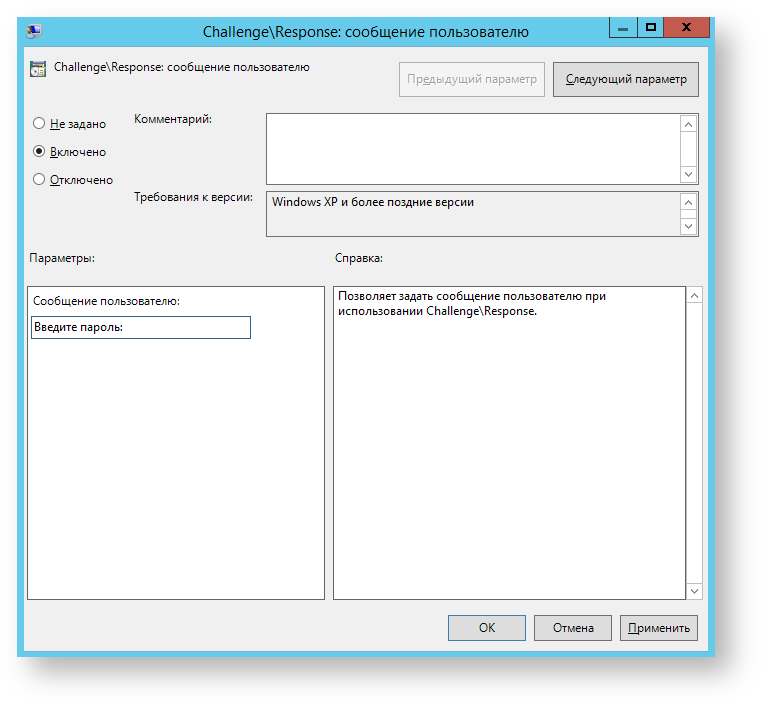

Challenge\Response: сообщение пользователю

Политика позволяет задать сообщение пользователю, которые отображается при запросе второго фактора.

Image Removed

Image Removed

. Политики можно настроить как через доменные групповые политики, так и через локальную групповую политику на сервере NPS. После настройки политик необходимо выполнить перезагрузку службы NPS. |

| Info | ||

|---|---|---|

| ||

Действие политики представляет из себя добавление определенных ключей в реестр, при необходимости значения политик можно добавить в реестр вручную. |

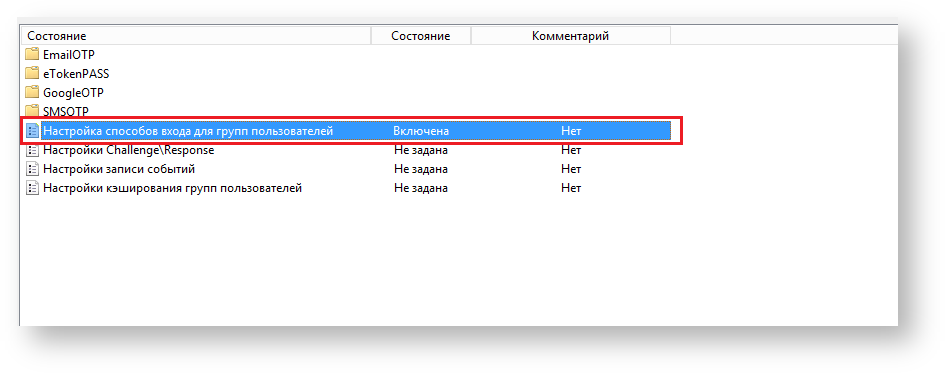

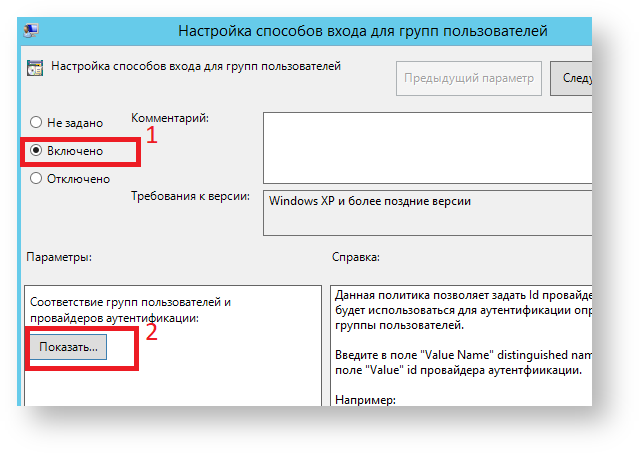

Настройка способов входа для групп пользователей

Политика задает Id провайдера, который будет использоваться для аутентификации определенной группы пользователей.

Настройка через политику

- Откройте редактор GPO.

- Перейдите в раздел "Конфигурация компьютера" → "Административные шаблоны" → "Indeed ID" → "Radius".

- Откройте политику Открыть для редактирования

- "Настройка способов входа для групп пользователей".

Image Modified Включить

Image Modified Включить - Включите (1) данный параметр и открыть редактирование содержимого

- данную политику и нажмите "Показать..." для настройки (2).

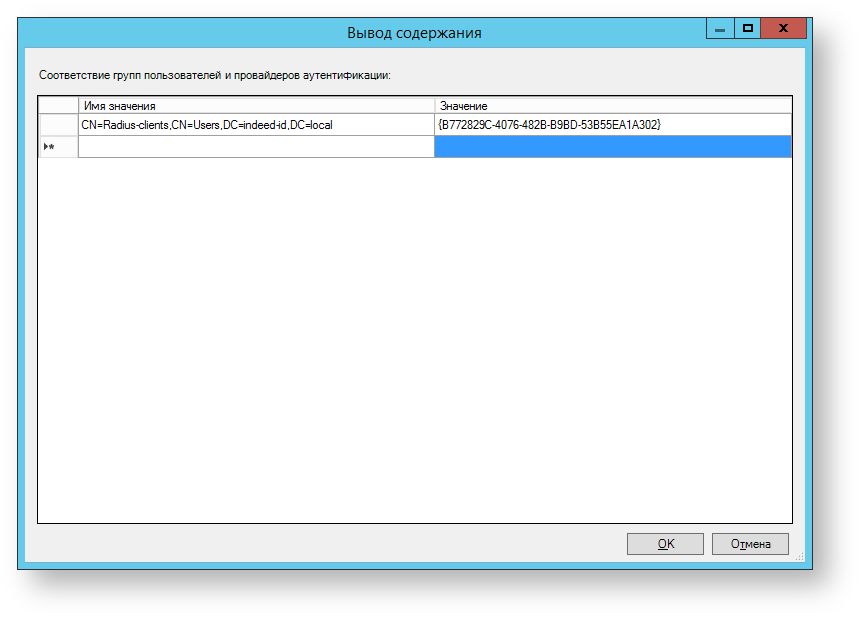

Image Modified Добавьте

Image Modified Добавьте - Укажите в "Имя значения" значение атрибута "distinguishedName" вашей

- целевой группы пользователей. Вставьте в

В "Значение"

ключ укажите ключ используемого провайдера

.

Info title Информация Параметр "Значение" может иметь разные ID провайдеров:

{EBB6F3FA-A400-45F4-853A-D517D89AC2A3} - SMS OTP

{3F2C1156-B5AF-4643-BFCB-9816012F3F34} - StorageSms OTP

{093F612B-727E-44E7-9C95-095F07CBB94B} - EMAIL OTP

{B772829C-4076-482B-B9BD-53B55EA1A302} - Software OTP

{631F1011-2DEE-47C5-95D8-75B9CAED7DC7} - HOTP Provider

{CEB3FEAF-86ED-4A5A-BD3F-6A7B6E60CA05} - HTOTP Provider

{DEEF0CB8-AD2F-4B89-964A-B6C7ECA80C68} -

AirKeyProviderAirKey Provider

{CA4645CC-5896-485E-A6CA-011FCC20DF1D} - Telegram OTP

Note Для настройки данных провайдеров требуется отключение проверки подлинности запросов на сервере NPS. Настройка выполняется в политике запросов на подключение.

{CB3D3B0A-29C6-4BA4-939D-09B126C10C2E} - Passcode + GoogleOTP

{E5D3185C-9A13-4538-BE8F-D4E1C50A329E} - Passcode + AirKey

Image Modified

Image Modified

Настройка через реестр

- Откройте редактор реестра на сервере NPS.

Откройте раздел "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius".

Info title Информация При необходимости создайте недостающие разделы реестра.

- Создайте раздел с именем "GroupDNProviderId".

Создайте строковый параметр, в качестве имени параметра укажите "distinguishedName" целевой группы пользователей, в значении укажите ID используемого параметра.

Code Block title Пример collapse true Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius\GroupDNProviderId] "CN=RadiusClient,OU=UsersIndeed,OU=Indeed,DC=indeed,DC=local"="{EBB6F3FA-A400-45F4-853A-D517D89AC2A3}"

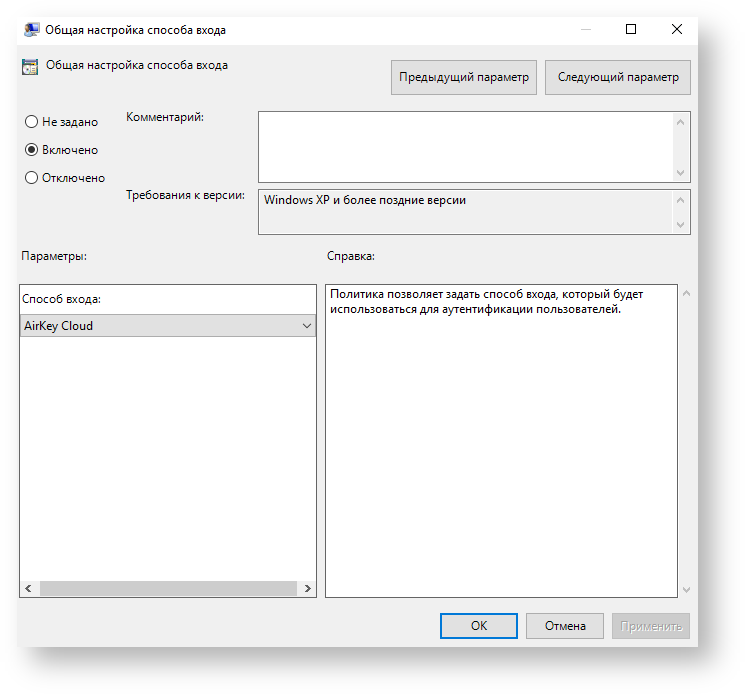

Общая настройка способа входа

Настройка политики позволяет задать способ входа, который будет использоваться для аутентификации пользователей.

Настройка через политику

- Откройте редактор GPO.

- Перейдите в раздел "Конфигурация компьютера" → "Административные шаблоны" → "Indeed ID" → "Radius".

- Откройте политику "Общая настройка способа входа".

- Включите политику и в поле "Способ входа" выберете требуемый провайдер.

Image Added

Image Added

Настройка через реестр

- Откройте редактор реестра на сервере NPS.

Откройте раздел "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius".

Info title Информация При необходимости создайте недостающие разделы реестра.

Создайте строковый параметр с именем "ProviderId" в значении укажите требуемый ID провайдера.

Info title Информация ID провайдеров указаны выше, в информационном блоке политики "Настройка способов входа для групп пользователей".

Code Block title Пример collapse true Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius] "ProviderId"="{B772829C-4076-482B-B9BD-53B55EA1A302}"

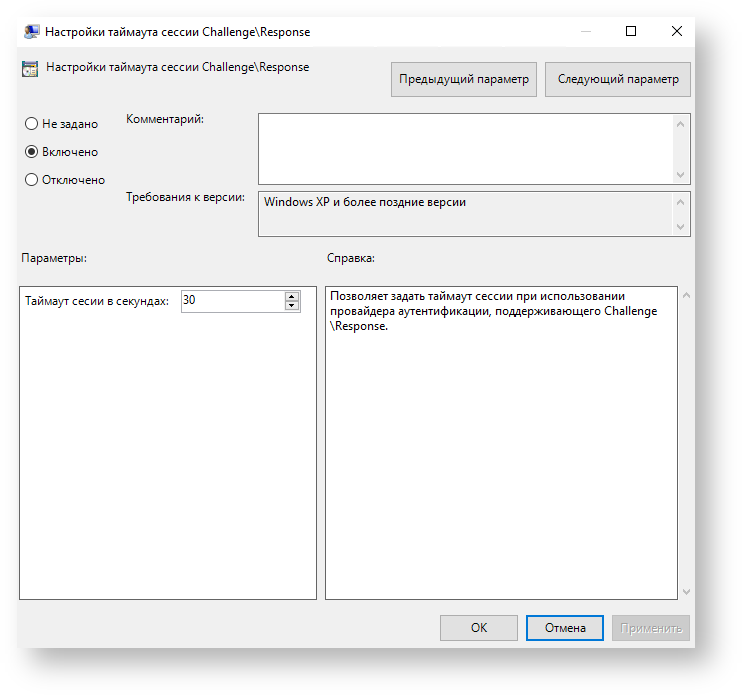

Настройка таймаута сессии Challenge\Response

Позволяет задать таймаут сессии при использовании провайдера аутентификации, поддерживающего Challenge\Response.

Настройка через политику

- Откройте редактор GPO.

- Перейдите в раздел "Конфигурация компьютера" → "Административные шаблоны" → "Indeed ID" → "Radius".

- Откройте политику "Настройка таймаута сессии Challenge\Response".

- Включите политику и в поле "Таймаут сессии в секундах" укажите необходимое значение.

Image Added

Image Added

Настройка через реестр

- Откройте редактор реестра на сервере NPS.

Откройте раздел "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius".

Info title Информация При необходимости создайте недостающие разделы реестра.

Создайте параметр типа "DWORD" с именем "SessionLifetimeSec" в качестве значения укажите таймаут сессии в секундах в десятичном формате.

Code Block title Пример collapse true Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius] "SessionLifetimeSec"=dword:0000001e

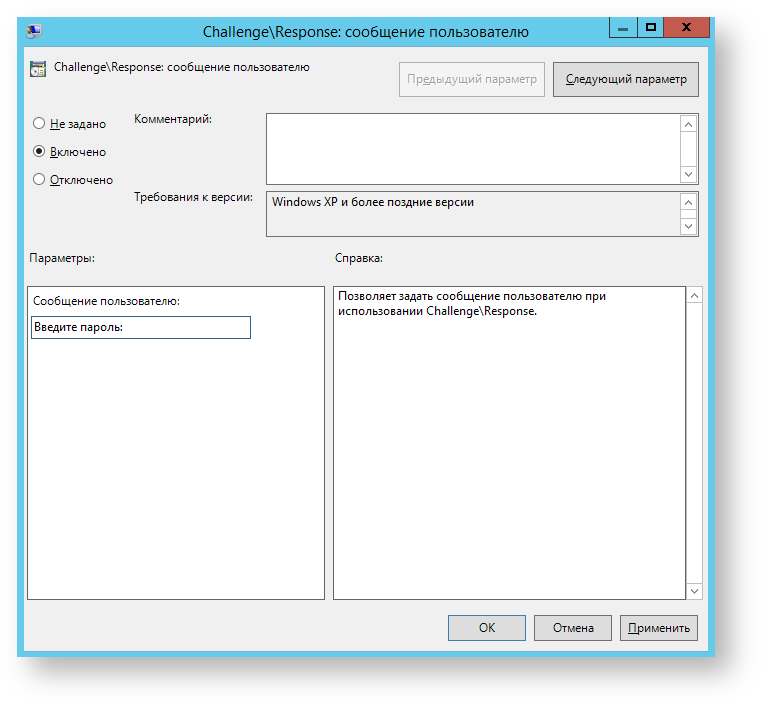

Challenge\Response: сообщение пользователю

Политика позволяет задать сообщение пользователю при использовании Challenge\Response.

Настройка через политику

- Откройте редактор GPO.

- Перейдите в раздел "Конфигурация компьютера" → "Административные шаблоны" → "Indeed ID" → "Radius" → "<Имя используемого провайдера>".

- Откройте политику "Challenge\Response сообщение пользователю".

- Включите политику и в поле "Сообщение пользователю" введите необходимый текст.

Image AddedНастройка через реестр

Image AddedНастройка через реестр

- Откройте редактор реестра на сервере NPS.

Откройте раздел "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius".

Info title Информация При необходимости создайте недостающие разделы реестра.

- Создайте раздел с именем необходимого провайдера: EmailOTP, eTokenPASS, GoogleOTP, SMSOTP.

- Создайте строковый параметр с именем формата "<имя используемого провайдера>ChallengeResponseReplyMessage", например, "eTokenPassChallengeResponseReplyMessage".

В качестве значения укажите текст, который будет отображаться пользователю.

Code Block title Пример collapse true Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius\EmailOTP] "EmailOTPChallengeResponseReplyMessage"="EmailOTP:" [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius\eTokenPASS] "eTokenPassChallengeResponseReplyMessage"="eTokenPASS OTP: " [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius\GoogleOTP] "GoogleOTPChallengeResponseReplyMessage"="Software TOTP OTP: " [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius\SMSOTP] "SMSOTPChallengeResponseReplyMessage"="SMS OTP: "

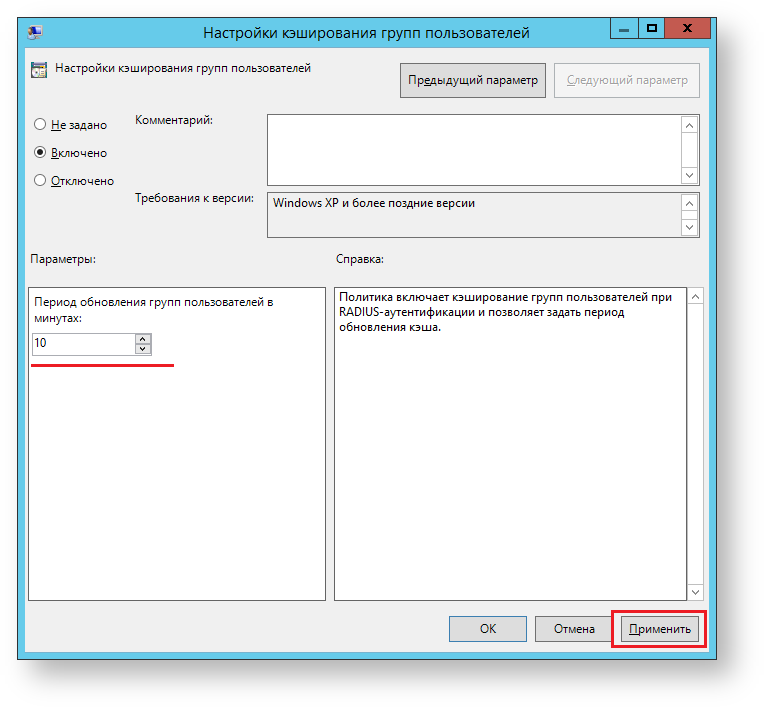

Кэширование групп пользователей

Политика включает кэширование групп пользователей при RADIUS-аутентификации и позволяет задать период обновления кэша.

Настройка через политику

- Откройте редактор GPO.

- Перейдите в раздел "Конфигурация компьютера" → "Административные шаблоны" → "Indeed ID" → "Radius".

- Откройте политику "Настройки кэширования групп пользователей".

- Включите политику и в поле "Период обновления групп пользователей в минутах" укажите требуемое значение в минутах.

Настройка через реестр

- Откройте редактор реестра на сервере NPS.

Откройте раздел "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius".

Info title Информация При необходимости создайте недостающие разделы реестра.

- Создайте параметр типа "DWORD" с именем "UserGroupsCachingEnabled", в значении параметра укажите 1.

Создайте параметр типа "DWORD" с именем "UserGroupsCacheUpdateMin", в значении параметра укажите десятичное число в минутах.

Code Block title Пример collapse true Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius] "UserGroupsCachingEnabled"=dword:00000001 "UserGroupsCacheUpdateMin"=dword:00000021

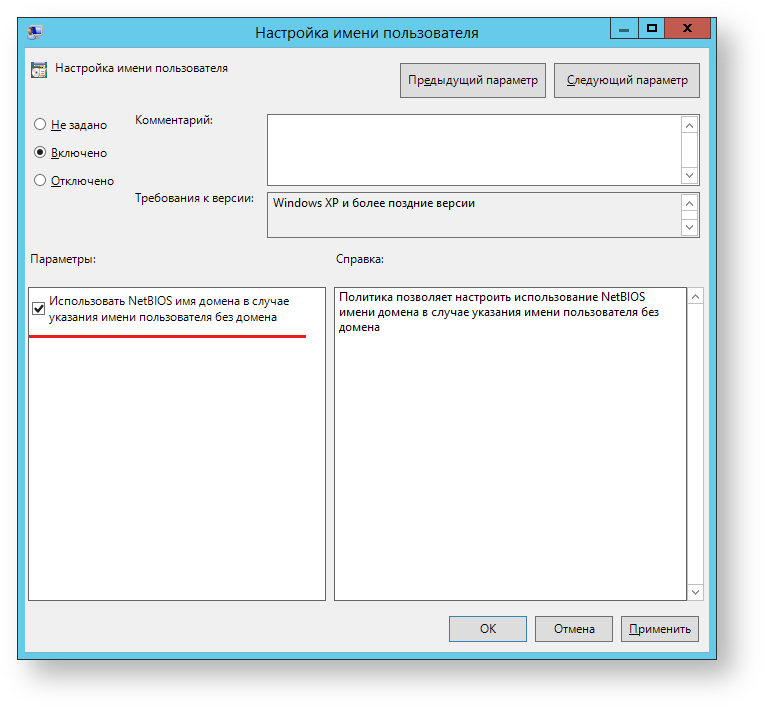

Настройка имени пользователя

Политика позволяет настроить использование NetBIOS имени домена в случае указания имени пользователя без домена. Для включения политики

Настройка через политику

- Откройте редактор GPO.

- Перейдите в раздел "Конфигурация компьютера" → "Административные шаблоны" → "Indeed ID" → "Radius".

- Откройте политику "Настройка имени пользователя".

- Включите политику и активируйте параметр: "Использовать NetBIOS имя домена в случае указания имени пользователя без домена".

Настройка через реестр

- Откройте редактор реестра на сервере NPS.

Откройте раздел "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius".

Info title Информация При необходимости создайте недостающие разделы реестра.

Создайте параметр типа "DWORD" со значением "1" и с именем "UseNetBiosDomainName".

Code Block title Пример collapse true Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius] "UseNetBiosDomainName"=dword:00000001

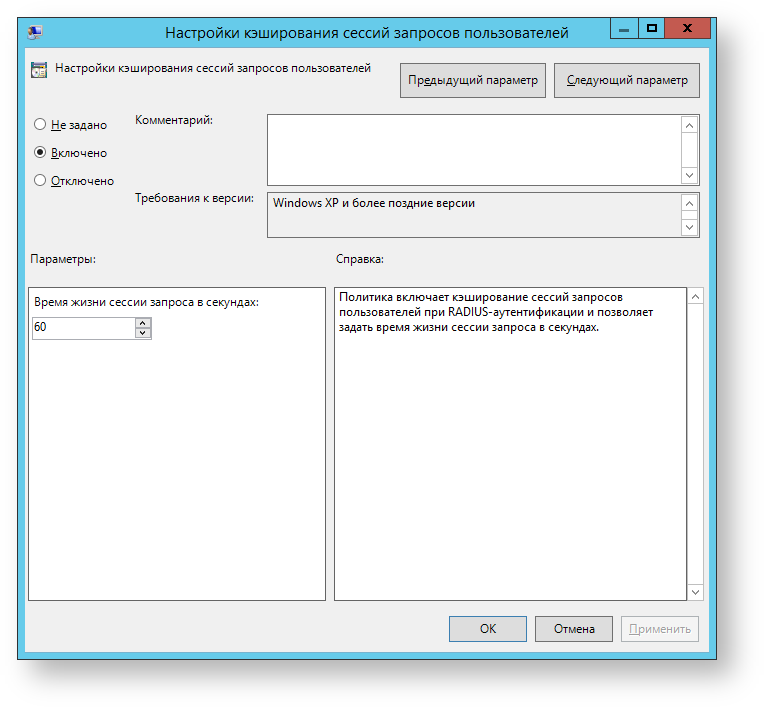

Настройка кэширования сессий запросов пользователей

Политика включает кэширование сессий запросов пользователей при RADIUS-аутентификации и позволяет задать время жизни сессии запроса в секундах.

Настройка через политику

- Откройте редактор GPO.

- Перейдите в раздел "Конфигурация компьютера" → "Административные шаблоны" → "Indeed ID" → "Radius".

- Откройте политику "Настройка кэширования сессий запросов пользователей".

- Включите политику и в поле "Время жизни сессии запроса в секундах" укажите значение.

Image Modified

Image Modified

Настройка через реестр

- Откройте редактор реестра на сервере NPS.

Откройте раздел "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius".

Info title Информация При необходимости создайте недостающие разделы реестра.

- Создайте параметр типа "DWORD" с именем "RequestSessionCachingEnabled", в значении параметра укажите 1.

Создайте параметр типа "DWORD" с именем "RequestSessionLifetimeSec", в значении параметра укажите десятичное число в секундах.

Code Block title Пример collapse true Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Indeed-ID\Radius] "RequestSessionCachingEnabled"=dword:00000001 "RequestSessionLifetimeSec"=dword:0000003c

Примеры внедрения расширения

Настройка Cisco ASA для аутентификации через Indeed NPS RADIUS Extension

Настройка FortiGate VM для двухфакторной аутентификации через Indeed NPS Radius Extension

Установка и настройка аутентификации по ОТР в Citrix Netscaler

Backtotop

| Table of Contents | ||

|---|---|---|

|